Тема: Совершенствование системы управления операционным риском в условиях воздействия кибератак

Характеристики работы

Закажите новую по вашим требованиям

Представленный материал является образцом учебного исследования, примером структуры и содержания учебного исследования по заявленной теме. Размещён исключительно в информационных и ознакомительных целях.

Workspay.ru оказывает информационные услуги по сбору, обработке и структурированию материалов в соответствии с требованиями заказчика.

Размещение материала не означает публикацию произведения впервые и не предполагает передачу исключительных авторских прав третьим лицам.

Материал не предназначен для дословной сдачи в образовательные организации и требует самостоятельной переработки с соблюдением законодательства Российской Федерации об авторском праве и принципов академической добросовестности.

Авторские права на исходные материалы принадлежат их законным правообладателям. В случае возникновения вопросов, связанных с размещённым материалом, просим направить обращение через форму обратной связи.

📋 Содержание

1. Теоретические аспекты взаимосвязи операционных рисков и кибератак 7

1.1. Понятие, источники возникновения и виды операционных рисков 7

1.2. Кибератаки как источники операционного риска. Виды компьютерных атак 11

1.3. Методы защиты от кибератак 19

2. Анализ системы управления операционным рисков в компании X5 Retail Group 35

2.1. Характеристика компании и ее организационной структуры 35

2.2. Аудит системы управления рисками 38

2.3. Анализ угроз кибербезопасности 40

2.4. Оценка рисков в условиях воздействия кибератак 46

2.5. Постановка задачи 50

3. Совершенствование системы управления операционным риском 50

3.1. Разработка мер защиты от кибератак 51

3.2. Разработка нормативных документов 62

3.3. Оценка рисков после внедрения мер защиты 68

Заключение 72

Список использованной литературы 74

Приложение 81

📖 Аннотация

📖 Введение

Владельцы бизнеса настолько заняты оптимизацией работы своего бизнеса, что им не хватает времени для реализации необходимых методов обеспечения ИБ. Распространенные ошибки, которые они совершают – это мелочи, но в первую очередь ставящие их бизнес под угрозу: использование стандартных или простых паролей, небезопасные настройки сети и/или использование корпоративных компьютеров для доступа к личным данным и сайтам социальных сетей. Защита, мониторинг и обслуживание сетей, серверов и рабочих станций малых предприятий менее серьезные, злоумышленники понимают, что малые предприятия часто пренебрегают многими из базовых мер ИБ. Владельцы и сотрудники малого бизнеса должны поддерживать базовый уровень ИБ для безопасности своего бизнеса.

Сегодня практически все предприятия используют компьютерные технологии в своей деятельности. Это и ведение бухгалтерии на компьютерах, и представление компании в виде сайта в Интернете, и общение с партнерами с помощью электронных средств связи (электронная почта, чат, мессенджер), и автоматизация рутинных элементов бизнес-процессов.

Особенно использование компьютерных технологий важно в работе ритейла. Но использование компьютерных и особенно сетевых технологий приводит к тому, что компания подвергается множеству рисков. Особенно это касается операционного риска, когда возникает риск убытков из-за сбоев компьютерных систем.

Для бесперебойной работы компьютерной сети очень важны такие ее показатели, как информационная безопасность и надежность. Постоянное совершенствование методов несанкционированного доступа к информации, а также значительный ущерб от такого рода действий привели к целенаправленному и систематическому совершенствованию технологий обеспечения информационной безопасности и механизмов реагирования.

Объектом исследования является система управления операционным риском.

Предмет исследования – методы защиты от кибератак.

Целью работы является совершенствование системы управления операционным риском в условиях воздействия кибератак.

Для достижения поставленной цели были поставлены следующие задачи:

исследование теоретических основ взаимосвязи операционных рисков и кибератак: понятия и источников возникновения операционных рисков, кибератак и их видов, методов защиты;

анализ предприятия и ее системы управления рисками;

анализ используемых средств защиты сети;

анализ угроз кибербезопасности;

оценка рисков в условиях воздействия кибератак;

выбор средств повышения защищенности сети от атак;

разработка нормативных документов;

оценка уровня рисков после внедрения мер защиты.

Методы исследования: изучение рассматриваемой организации «как есть», анализ законодательной базы в области обеспечения надежности систем и сетей, анализ имеющегося на рынке средств защиты, разработка рекомендаций по внедрению системы защиты.

Результатом практической части работы является повышение уровня защиты информации за счет использования предложенных решений, а также повышение уровня кибербезопасности.

✅ Заключение

В ходе выполнения ВКР были выполнены следующие задачи:

проведен обзор литературных источников по теме: понятие и виды рисков, взаимосвязь операционного риска и сетевых атак. Одним из источников операционного риска являются сетевые атаки. Были рассмотрены сетевые угрозы и методы защиты от них. Это такие средства защиты, как межсетевые экраны, системы обнаружения вторжений, системы антивирусной защиты;

дана характеристика предприятия, его системы управления рисками;

проведен анализ используемых средств защиты и их технических характеристик;

проведен анализ рисков;

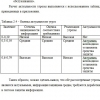

обоснование и выбор методов защиты от киберрисков. Для каждого выбранного метода составлена сравнительная таблица, где приведено с аналогичными методами;

оценка рисков после внедрения методов защиты.

Рассмотрен рынок программных и технических средств защиты в России, который представлен многими производителями, отечественная продукция которых как минимум не уступает иностранной.

В ходе выполнения работы главы были выбраны следующие средства защиты:

обновлена ОС Windows 10 на всех рабочих станциях;

выбрано средства антивирусной защиты данных;

для защиты сетевого трафика выбран АПКШ «Континент»;

для защиты носителей информации от НСД выбран программно-аппаратный комплекс Secret Net;

разработана политика информационной безопасности.

Из организационных мер также предлагается регламентация работы пользователей отделов, разработка должностных инструкций администратора сети и администратора базы данных, антивирусная и парольная защита информации. Предлагается внедрение политики белых списков. Для этого предлагается установить утилиту AppLocker. Она имеет несколько существенных преимуществ. Во-первых, Microsoft включает AppLocker в корпоративную версию Windows Server. То есть это не требует дополнительных затрат. Во-вторых, AppLocker является интегрированной частью групповой политики. Большинство администраторов Windows уже знакомы с групповой политикой, которая делает работу пользователя AppLocker простой и естественной. В-третьих, есть возможность импортировать любую политику AppLocker в Intune в виде XML-файла. Таким образом, мы обладаем почти таким же контролем над приложениями для устройств, зарегистрированных в MDM, как и для локальных устройств, присоединенных к домену. Наконец, AppLocker автоматически добавляет в белый список внутренние приложения Windows, тем самым экономит время и устраняет сложности.

В результате выполнения данной работы было представлено описание реализованных методов и подходов, позволяющих улучшить безопасность сетевых соединений в той или иной степени, в том числе алгоритмов и механизмов защиты данных. Были найдены решения для закрытия уязвимостей, чтобы предотвратить утечки данных и нарушение их целостности.

Полученные результаты могут быть использованы для повышения уровня защищенности, что может обеспечить надежность и стабильность сетей и процесса обмена данными в целом.