Тема: Внедрение методов аутентификации и авторизации на основе биометрических данных в ИС предприятия

Характеристики работы

Закажите новую по вашим требованиям

Представленный материал является образцом учебного исследования, примером структуры и содержания учебного исследования по заявленной теме. Размещён исключительно в информационных и ознакомительных целях.

Workspay.ru оказывает информационные услуги по сбору, обработке и структурированию материалов в соответствии с требованиями заказчика.

Размещение материала не означает публикацию произведения впервые и не предполагает передачу исключительных авторских прав третьим лицам.

Материал не предназначен для дословной сдачи в образовательные организации и требует самостоятельной переработки с соблюдением законодательства Российской Федерации об авторском праве и принципов академической добросовестности.

Авторские права на исходные материалы принадлежат их законным правообладателям. В случае возникновения вопросов, связанных с размещённым материалом, просим направить обращение через форму обратной связи.

📋 Содержание

ГЛАВА 1. Теоретические основы аутентификации и авторизации в ИС 5

1.1. Понятие аутентификации и авторизации 5

1.2. Виды аутентификации и идентификации 7

1.3. Особенности аутентификации на основе биометрических данных 12

ГЛАВА 2. Внедрение методов аутентификации и авторизации в ИС организации 22

2.1. Характеристика организации и ее информационной системы 22

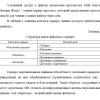

2.1.1. Описание организации и ее организационной структуры 22

2.1.2. Характеристика ИС организации 23

2.1.3. Описание защищаемой информации 24

2.2. Модель угроз ИБ организации 26

2.2.1. Модель нарушителей 26

2.2.2. Перечень угроз 28

2.2.3. Оценка актуальности угроз 30

2.3. Выбор и внедрение методов аутентификации и авторизации 33

2.3.1. Обоснование и выбор методов аутентификации и авторизации 33

2.3.2. Внедрение выбранных методов в организацию 38

2.4. Обоснование экономической целесообразности проекта 41

2.4.1. Затраты на внедрение средств защиты 41

2.4.2. Расчет показателей экономической эффективности 45

ЗАКЛЮЧЕНИЕ 48

СПИСОК ИСПОЛЬЗОВАННОЙ ЛИТЕРАТУРЫ 49

ПРИЛОЖЕНИЕ 52

📖 Введение

Для обеспечения информационной безопасности применятся широкий спектр средств защиты. Но атаки становятся изощреннее, появляются новые виды вирусов. Информация сейчас стала самым главным активом любой организации, и поэтому не прекращаются попытки ее получения любыми способами. Решением проблемы может стать внедрение методов аутентификации и авторизации. Они наиболее надежные и обеспечивают высокий уровень безопасности.

Объектом исследования является информационная система АО «Онест-Д».

Предмет исследования – меры по внедрению методов аутентификации и авторизации на основе биометрических данных в ИС предприятия.

Цель выпускной квалификационной работы – разработать комплекс мероприятий по внедрению методов аутентификации и авторизации на основе биометрических данных в ИС предприятия.

Задачи, которые необходимо решить в процессе написания выпускной квалификационной работы:

исследовать теоретические основы аутентификации и авторизации в ИС;

дать характеристику предприятия и защищаемой информации;

построить модель нарушителей и угроз ИБ;

разработать предложения по внедрению методов аутентификации и авторизации на основе биометрических данных в ИС предприятия;

оценить экономическую эффективность внедрения средств защиты.

Методы исследования: изучение рассматриваемой организации «как есть», анализ литературных источников в области построения систем защиты информации, анализ имеющихся методов аутентификации, разработка рекомендаций по внедрению методов.

Работа состоит из двух глав.

В первой главе рассмотрены теоретические основы аутентификации и авторизации. Особое внимание уделено биометрической аутентификации. Рассмотрены различные виды биометрической аутентификации, проведена оценка их эффективности.

Во второй главе дана характеристика предприятия, его организационной структуры, используемые программы. Проведен анализ угроз информационной безопасности, нарушителей. Обоснована необходимость внедрения методов аутентификации. Также во второй главе выбраны конкретные меры защиты, проведено их внедрение. Дана оценка экономической эффективности их внедрения.

✅ Заключение

В ходе выполнения ВКР были выполнены следующие задачи:

проведен обзор литературных источников по теме: аутентификация, идентификация, авторизация, биометрическая аутентификация;

дана характеристика предприятия, его организационной структуры;

проведен анализ ИС предприятия;

проведен анализ угроз, построена модель нарушителя;

обоснование и выбор методов аутентификации;

оценка экономической эффективности внедрения средств защиты.

Рассмотрен рынок программных и технических средств защиты в России, который представлен многими производителями, отечественная продукция которых как минимум не уступает иностранной.

В ходе выполнения работы главы были выбраны биометрические методы аутентификации, а именно биометрическая СКУД.

Была рассчитана экономическая эффективность проекта. Срок окупаемости составил около 9 месяцев, что доказывает экономическую эффективность реализованной системы защиты.