Тема: Опытная эксплуатация межсетевого экрана ViPNet xFirewall в коммерческой организации

Характеристики работы

Закажите новую по вашим требованиям

Представленный материал является образцом учебного исследования, примером структуры и содержания учебного исследования по заявленной теме. Размещён исключительно в информационных и ознакомительных целях.

Workspay.ru оказывает информационные услуги по сбору, обработке и структурированию материалов в соответствии с требованиями заказчика.

Размещение материала не означает публикацию произведения впервые и не предполагает передачу исключительных авторских прав третьим лицам.

Материал не предназначен для дословной сдачи в образовательные организации и требует самостоятельной переработки с соблюдением законодательства Российской Федерации об авторском праве и принципов академической добросовестности.

Авторские права на исходные материалы принадлежат их законным правообладателям. В случае возникновения вопросов, связанных с размещённым материалом, просим направить обращение через форму обратной связи.

📋 Содержание

1. Теоретические основы применения межсетевых экранов 6

1.1. Понятие, принципы работы и назначение межсетевых экранов 6

1.2. Виды межсетевых экранов 9

1.3. Обзор рынка межсетевых экранов 15

2. Внедрение межсетевого экрана в коммерческой организации 25

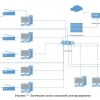

2.1. Характеристика организации и ее сети 25

2.2. Модель угроз информационной безопасности сети 32

2.3. Описание межсетевого экрана ViPNet xFirewall и его значение в повышении уровня информационной безопасности 44

2.4. Результаты применения межсетевого экрана ViPNet xFirewall 48

3. Охрана труда 51

ЗАКЛЮЧЕНИЕ 57

СПИСОК ИСПОЛЬЗОВАННОЙ ЛИТЕРАТУРЫ 59

📖 Аннотация

📖 Введение

Актуальность угроз целостности и конфиденциальности информации требует внимательного отношения к задаче ее защиты.

Объектом исследования является информационная безопасность компании.

Предметом исследования является применение межсетевого экрана для защиты информации от сетевых угроз.

Цель данной работы – внедрение межсетевого экрана для защиты информации в коммерческой организации.

Для достижения поставленной цели необходимо выполнить следующие задачи:

рассмотреть теоретические основы применения межсетевых экранов: понятие, виды, принципы работы;

провести обзор рынка межсетевых экранов;

провести анализ компании и ее организационной структуры;

провести анализ локальной сети;

выявить уязвимости и каналы утечки информации;

построить модель нарушителя и модель угроз;

разработать рекомендации по защите информации;

привести рекомендации по охране труда.

При выполнении работы были использованы следующие методы исследования: анализ литературных источников, обобщение материала, сравнение, методы системного анализа.

Структура работы состоит из введения, трех глав, заключения, списка использованной литературы и приложения.

В первой главе рассматриваются теоретические основы применения межсетевых экранов.

Во второй главе проводится анализ деятельности предприятия и его информационных потоков. Дается характеристика локальной сети. Дается описание защищаемой информации. Также во второй главе осуществляется построение модели угроз. Для этого выявляются уязвимости, каналы утечки информации, нарушители. Далее строится модель угроз. Разрабатываются рекомендации по защите информации.

В третьей главе приводятся рекомендации по охране труда.

Практическая значимость исследования заключается в том, что его результаты могут быть применены для защиты от угроз ИБ в условиях внедрения цифровых технологий.

✅ Заключение

Дана краткая характеристика ее деятельности, описана организационная структура. Выявлено, что в компании существует локальная сеть. Используется различное ПО для автоматизации деятельности всех отделов. Режим обработки информационных ресурсов организации – многопользовательский. В результате анализа было выявлено, что защита информации выполняется не в полной мере.

Выявлены следующие угрозы:

Недостаточная аутентификация

Недостаточная физическая безопасность

Отсутствие транспортного шифрования

Недостаточная конфигурируемость безопасности

Небезопасное программное обеспечение

Небезопасные сетевые службы

Небезопасное облако

Небезопасный веб-интерфейс

Способ хранения данных

Возможность использования ложных данных

Конфиденциальность данных

Управление данными

Контроль доступа к данным.

Для защиты информации было предложено внедрение межсетевого экрана ViPNet xFirewall.

Разработанная система не предоставляет абсолютной защиты от угроз, так как это практически невозможно, она лишь снижает возможность их осуществления. В итоге, система обеспечивает снижение риска организации до приемлемых значений.